Khi nói về bảo mật cho máy chủ ảo (VPS), BitLocker thường là cái tên đầu tiên xuất hiện. Giải pháp mã hóa ổ đĩa toàn diện này của Microsoft đã trở thành một tiêu chuẩn vàng, giúp bảo vệ dữ liệu của bạn khi nó đang “nghỉ” (at-rest) trên ổ cứng.

Nhưng, bạn đã bao giờ tự hỏi: Điều gì sẽ xảy ra nếu mối đe dọa không đến từ một hacker xa lạ, mà đến từ chính người có quyền truy cập vào máy chủ vật lý chứa VPS của bạn? Đây là một lỗ hổng mà ngay cả BitLocker cũng khó lòng bảo vệ.

Để giải quyết triệt để lỗ hổng này, chúng ta cần đi sâu vào câu hỏi: Shielded VM là gì? Đây là một công nghệ bảo mật mang tính cách mạng của Microsoft, được tạo ra để định nghĩa lại sự an tâm trong môi trường ảo hóa, vượt xa những gì BitLocker có thể làm được.

Tóm tắt nhanh: Shielded VM là gì?

- Định nghĩa: Shielded VM là một máy ảo (VM) có mức độ bảo mật cao nhất trong môi trường Microsoft Hyper-V, được mã hóa toàn diện để chống lại sự xâm nhập từ quản trị viên hạ tầng.

- Mục tiêu chính: Bảo vệ dữ liệu của máy ảo ngay cả khi máy chủ vật lý (host) bị chiếm quyền kiểm soát.

- Cơ chế hoạt động: Sử dụng kiến trúc “Guarded Fabric” và dịch vụ Host Guardian Service (HGS) để đảm bảo VM chỉ chạy trên các máy chủ “trong sạch” đã được xác thực. Dữ liệu được bảo vệ ở cả ba trạng thái: khi nghỉ (at-rest), khi di chuyển (in-transit), và đặc biệt là khi đang chạy (in-use).

Lỗ hổng ít ai ngờ: Tại sao BitLocker là chưa đủ?

BitLocker hoạt động cực kỳ hiệu quả trong việc mã hóa dữ liệu trên ổ đĩa. Nếu ai đó đánh cắp ổ cứng vật lý của bạn, họ sẽ không thể đọc được thông tin bên trong nếu không có chì khóa giải mã.

Tuy nhiên, trong môi trường ảo hóa, quản trị viên hạ tầng (fabric admin) có những quyền hạn vượt trội. Một quản trị viên có ý đồ xấu hoặc có tài khoản bị chiếm đoạt có thể:

- Truy cập bộ nhớ (RAM): Sử dụng các công cụ gỡ lỗi trên máy chủ vật lý (hypervisor) để xem trực tiếp bộ nhớ RAM của VPS đang chạy, từ đó đánh cắp mật khẩu, khóa mã hóa và dữ liệu nhạy cảm.

- Gắn kết đĩa ảo: Dễ dàng sao chép file ổ đĩa ảo (VHDX) của bạn và gắn nó vào một máy ảo khác để truy cập dữ liệu, qua mặt lớp bảo vệ của hệ điều hành.

- Sử dụng Console: Kết nối trực tiếp vào giao diện điều khiển của VPS mà không cần thông qua mạng, bỏ qua các lớp tường lửa và thiết lập bảo mật.

Những rủi ro này cho thấy, dù dữ liệu đã được mã hóa trên đĩa, nó vẫn có thể bị tổn thương khi đang được sử dụng (in-use). Đây chính là lúc Shielded VM phát huy vai trò của mình.

Vậy chính xác thì Shielded VM là gì?

Shielded VM (Shielded Virtual Machine) là một công nghệ bảo mật thế hệ thứ hai của Microsoft Hyper-V, tạo ra một môi trường máy ảo được niêm phong và bảo vệ toàn diện khỏi sự can thiệp từ hạ tầng bên dưới. Công nghệ này được giới thiệu lần đầu trên Windows Server 2016 và tiếp tục được cải tiến trên các phiên bản mới hơn như Windows Server 2019, 2022, và 2025.

Hãy hình dung Shielded VM như một “hộp đen” bất khả xâm phạm. Mọi thứ bên trong – từ quá trình khởi động, dữ liệu trên đĩa, cho đến thông tin trong bộ nhớ RAM – đều được mã hóa và bảo vệ. Theo Microsoft Learn, ngay cả quản trị viên Hyper-V cũng không thể xem video output, truy cập console hay kiểm tra nội dung bên trong máy ảo này.

Nó đảm bảo an toàn cho dữ liệu ở cả ba trạng thái:

- At-rest (Khi nghỉ): Dữ liệu được mã hóa bằng BitLocker.

- In-transit (Khi di chuyển): Dữ liệu được mã hóa khi di chuyển giữa các máy chủ.

- In-use (Khi đang chạy): Dữ liệu trong RAM và trạng thái máy ảo được bảo vệ khỏi sự tò mò của quản trị viên.

Các mảnh ghép tạo nên “tấm khiên” Shielded VM

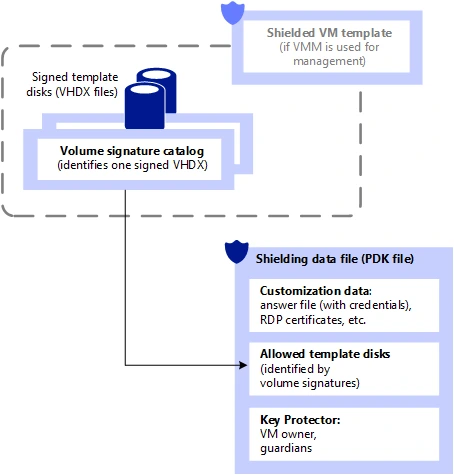

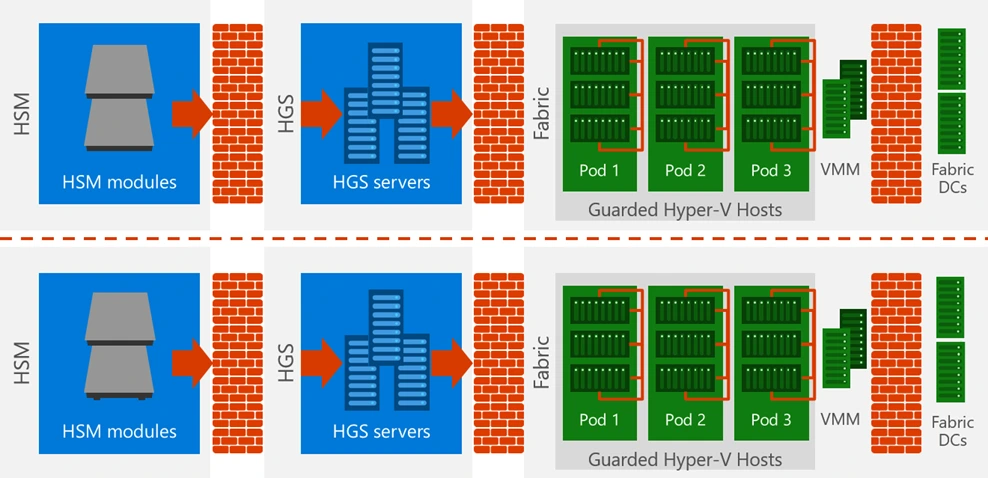

Để tạo ra một pháo đài vững chắc như vậy, Shielded VM dựa trên một kiến trúc bảo mật gọi là “Guarded Fabric”. Kiến trúc này bao gồm ba thành phần cốt lõi hoạt động cùng nhau.

Thành phần đầu tiên là Host Guardian Service (HGS), một vai trò máy chủ riêng biệt hoạt động như ‘người gác cổng’ tối cao, chịu trách nhiệm chứng thực độ an toàn của máy chủ và cấp phép khởi động cho Shielded VM. Để thực hiện việc này, HGS hỗ trợ nhiều chế độ chứng thực, trong đó TPM-trusted attestation (sử dụng chip TPM 2.0) là an toàn nhất và được Microsoft khuyến nghị.

Tiếp theo là các Guarded Hosts, những máy chủ vật lý Hyper-V đã được HGS chứng thực là ‘trong sạch’ và là nơi duy nhất được phép chạy các Shielded VM. Nếu ai đó cố gắng di chuyển một Shielded VM đến một host không được tin cậy, nó sẽ không thể khởi động.

Mảnh ghép cuối cùng là Shielding Data File (PDK file), một tệp tin được mã hóa an toàn do người dùng tạo ra, chứa các ‘bí mật’ như mật khẩu và chữ ký của các đĩa mẫu tin cậy (trusted template disks) để đảm bảo quá trình khởi tạo VM diễn ra riêng tư và đúng theo ý muốn.

Bên trong pháo đài: Quy trình khởi động của một Shielded VM

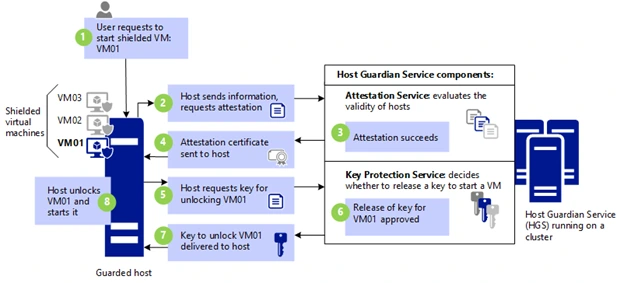

Để hiểu rõ sức mạnh của Shielded VM, hãy cùng xem qua quy trình khởi động đầy bảo mật của nó:

- Yêu cầu khởi động: Người dùng yêu cầu khởi động một Shielded VM trên một Guarded Host.

- Liên hệ HGS: Guarded Host liên lạc với Host Guardian Service (HGS) và yêu cầu quyền khởi động VM.

- Chứng thực Host: HGS bắt đầu quá trình “Attestation”, một quy trình kiểm tra toàn diện để xác thực rằng máy chủ vật lý hoàn toàn ‘trong sạch’ và đáng tin cậy.

- Cấp phép: Nếu host vượt qua bài kiểm tra, HGS sẽ cấp một chứng chỉ tin cậy.

- Giải mã: Guarded Host sử dụng chứng chỉ này để yêu cầu HGS giải mã các “chìa khóa” cần thiết cho VM.

- Khởi động VM: Host nhận lại các khóa đã giải mã và dùng chúng để khởi động Shielded VM. Ổ đĩa ảo được giải mã bằng BitLocker và hệ điều hành bắt đầu chạy.

Toàn bộ quá trình này diễn ra tự động và đảm bảo rằng máy ảo chỉ có thể hoạt động trên một môi trường đã được kiểm chứng là an toàn tuyệt đối.

So sánh mức độ bảo mật: Shielded VM đứng ở đâu?

Để thấy rõ sự vượt trội, hãy đặt Shielded VM lên bàn cân với các loại máy ảo khác.

Bảng so sánh tổng quan

| Tính năng bảo mật | VM thông thường | VM có BitLocker | Shielded VM |

| Chống truy cập từ Admin Host | ❌ Không | ❌ Không | ✅ Có |

| Mã hóa ổ đĩa (At-rest) | ❌ Không | ✅ Có | ✅ Có |

| Bảo vệ bộ nhớ (In-use) | ❌ Không | ❌ Không | ✅ Có |

| Chặn Console/PowerShell Direct | ❌ Không | ❌ Không | ✅ Có |

| Yêu cầu Host tin cậy | ❌ Không | ❌ Không | ✅ Có |

So sánh chuyên sâu: Shielded VM vs. Encryption-Supported VM

Đối với các quản trị viên có kinh nghiệm, Microsoft còn cung cấp một tùy chọn khác là “Encryption-Supported VM”. Tuy cũng hỗ trợ mã hóa, nó lại thiếu đi lớp bảo vệ cốt lõi chống lại quản trị viên.

| Thuộc tính | Encryption-Supported VM | Shielded VM |

| vTPM | Tùy chọn | ✅ Bắt buộc |

| Mã hóa Live Migration | Tùy chọn | ✅ Bắt buộc |

| Kết nối Console (VMConnect) | ✅ Cho phép | ❌ Không cho phép |

| Trình gỡ lỗi (Debugger) | ✅ Cho phép | ❌ Không cho phép |

Bảng so sánh này cho thấy rõ, chỉ có Shielded VM mới thực sự vô hiệu hóa các công cụ mà quản trị viên có thể dùng để xâm nhập vào máy ảo.

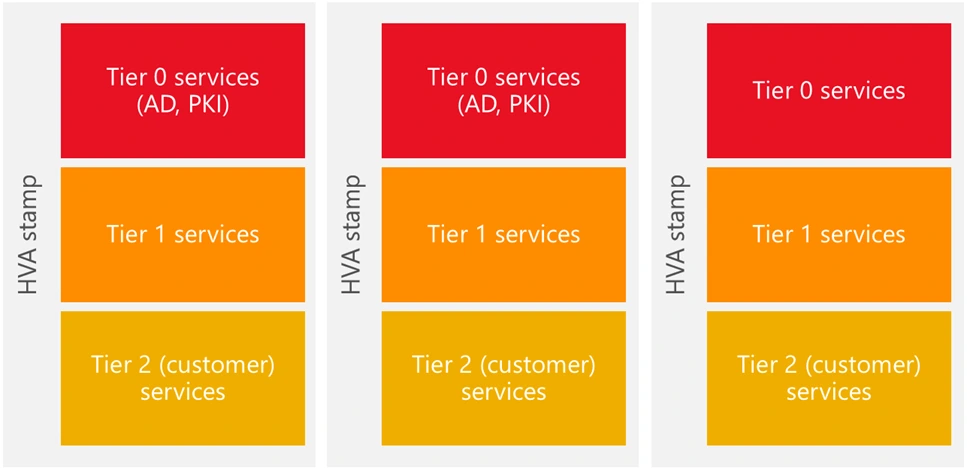

Shielded VM dành cho ai? Bảo vệ các “tài sản giá trị cao”

Với mức độ bảo mật cao như vậy, Shielded VM là lựa chọn lý tưởng cho các tổ chức xử lý những dữ liệu tối quan trọng, thường được gọi là các Tài sản Giá Trị Cao (High Value Assets – HVA).

- Tổ chức Tài chính – Ngân hàng: Bảo vệ các HVA như dữ liệu giao dịch của khách hàng, thông tin thẻ tín dụng và các bí mật tài chính khỏi mối đe dọa nội bộ.

- Ngành Y tế: Đảm bảo tuân thủ các quy định như HIPAA bằng cách bảo vệ tuyệt đối hồ sơ bệnh án điện tử (EHR) và thông tin sức khỏe cá nhân (PHI).

- Cơ quan Chính phủ: Lưu trữ và xử lý các thông tin nhạy cảm liên quan đến an ninh quốc gia, dữ liệu công dân một cách an toàn.

- Doanh nghiệp Công nghệ (SaaS/ISV): Bảo vệ các HVA quý giá nhất là mã nguồn, thuật toán độc quyền và cơ sở dữ liệu khách hàng khỏi nguy cơ bị đánh cắp.

Để bảo vệ các HVA này một cách hiệu quả nhất, Shielded VM cần được đặt trong một bối cảnh lớn hơn.

Bối cảnh lớn hơn: Shielded VM trong chiến lược bảo mật toàn diện

Điều quan trọng cần nhấn mạnh là Shielded VM phát huy hiệu quả cao nhất khi là một phần của chiến lược bảo mật đa lớp. Kinh nghiệm triển khai thực tế của chính Microsoft để bảo vệ các HVA nội bộ đã cho thấy điều này:

An ninh vật lý nghiêm ngặt

Bảo mật bắt đầu từ chính trung tâm dữ liệu. Các biện pháp như kiểm soát truy cập sinh trắc học hai người, giám sát camera 24/7, và hạn chế quyền tiếp cận vật lý đến máy chủ là nền tảng không thể thiếu.

Phân tách vai trò quản trị

Một lợi ích lớn là sự phân tách vai trò rõ ràng. Quản trị viên hạ tầng (Fabric admins) và quản trị viên ứng dụng (Application admins) có thông tin đăng nhập và quyền hạn hoàn toàn tách biệt, giúp loại bỏ xung đột lợi ích và giảm thiểu rủi ro từ nội bộ.

Bảo vệ lõi bằng phần cứng chuyên dụng (HSM)

Để bảo vệ chính dịch vụ Host Guardian Service (HGS), các môi trường an ninh cao còn sử dụng Module Bảo mật Phần cứng (Hardware Security Modules – HSM) để lưu trữ và bảo vệ các khóa mã hóa tối quan trọng.

Lưu ý quan trọng: Ai có thể cung cấp Shielded VM?

Một điểm cần làm rõ là người dùng cuối không thể tự mình “bật” tính năng Shielded VM trên một gói VPS thông thường.

Đây là một công nghệ ở cấp độ hạ tầng. Nhà cung cấp dịch vụ hosting phải đầu tư và xây dựng toàn bộ kiến trúc “Guarded Fabric”, bao gồm cả máy chủ HGS và các Guarded Host. Do đó, Shielded VM là một tính năng cao cấp mà bạn cần tìm kiếm từ các nhà cung cấp uy tín có chuyên môn về bảo mật.

Câu hỏi thường gặp (FAQ)

1. Shielded VM có làm giảm hiệu suất không?

Không đáng kể. Quá trình chứng thực chỉ diễn ra khi máy ảo khởi động hoặc di chuyển. Việc mã hóa ổ đĩa bằng BitLocker được tăng tốc bằng phần cứng nên ảnh hưởng hiệu suất rất thấp. Tuy nhiên, nếu bạn gặp các vấn đề chung về hiệu năng, việc tìm hiểu nguyên nhân CPU VPS Windows chạy quá tải cũng là một bước quan trọng.

2. Yêu cầu phần cứng để chạy Shielded VM là gì?

Các máy chủ Guarded Host cần hỗ trợ các công nghệ bảo mật dựa trên phần cứng như UEFI 2.3.1+, Secure Boot và TPM 2.0.

3. Có thể chuyển đổi một VM thông thường thành Shielded VM không?

Có, quy trình này có thể thực hiện được nhưng đòi hỏi các bước cấu hình cẩn thận để mã hóa ổ đĩa ảo hiện có và tạo Shielding Data File cho nó.

4. Shielded VM có hỗ trợ Linux không?

Có. Microsoft đã mở rộng hỗ trợ Shielded VM cho một số bản phân phối Linux phổ biến, mang lại lựa chọn bảo mật cao cấp cho cả hai hệ điều hành. Việc chọn hệ điều hành cho VPS giữa Windows và Linux sẽ tùy thuộc vào nhu cầu sử dụng cụ thể của bạn.

Kết luận

Trong thế giới kỹ thuật số ngày nay, việc bảo vệ dữ liệu không chỉ dừng lại ở việc chống lại các hacker. Chúng ta cần một lớp bảo vệ sâu hơn, một sự đảm bảo rằng dữ liệu của mình an toàn ngay cả trước người quản lý hạ tầng.

Shielded VM đã làm được điều đó. Nó không chỉ là một tính năng, mà là một lời cam kết về sự riêng tư và bảo mật. Bằng cách tạo ra một “hộp đen” bất khả xâm phạm, Shielded VM mang đến lớp bảo vệ cuối cùng, giúp bạn thực sự an tâm khi đặt những dữ liệu quan trọng nhất của mình lên đám mây.

Bạn đã sẵn sàng nâng cấp bảo mật cho VPS Windows của mình lên cấp độ cao nhất? Hãy liên hệ với đội ngũ của chúng tôi ngay hôm nay để được tư vấn về các giải pháp VPS hỗ trợ công nghệ Shielded VM!