Chạy AI Agent trên VPS Windows đang trở thành một cách phổ biến để tự động hóa các công việc như xử lý dữ liệu, chạy script hoặc vận hành workflow 24/7. Tuy nhiên, khi một AI Agent có quyền thực thi lệnh trên hệ thống, vấn đề bảo mật của VPS trở nên cực kỳ quan trọng.

Một VPS Windows mới tạo thường vẫn để RDP mở ra Internet, chưa cấu hình firewall hoặc chưa giới hạn quyền truy cập. Nếu không thiết lập lại các lớp bảo vệ ngay từ đầu, hệ thống rất dễ bị quét cổng, brute force hoặc khai thác lỗ hổng.

Trong bài viết này, chúng ta sẽ đi qua các bước bảo mật VPS Windows trước khi triển khai AI Agent, giúp bạn tạo một workspace an toàn để AI có thể hoạt động ổn định và lâu dài.

Nếu bạn đang lên kế hoạch tự chạy các mô hình ngôn ngữ lớn, tham khảo: Thuê VPS GPU chạy AI: Setup DeepSeek & Llama 3.3 bảo mật.

Tại sao cần bảo mật VPS Windows khi giao việc cho AI Agent?

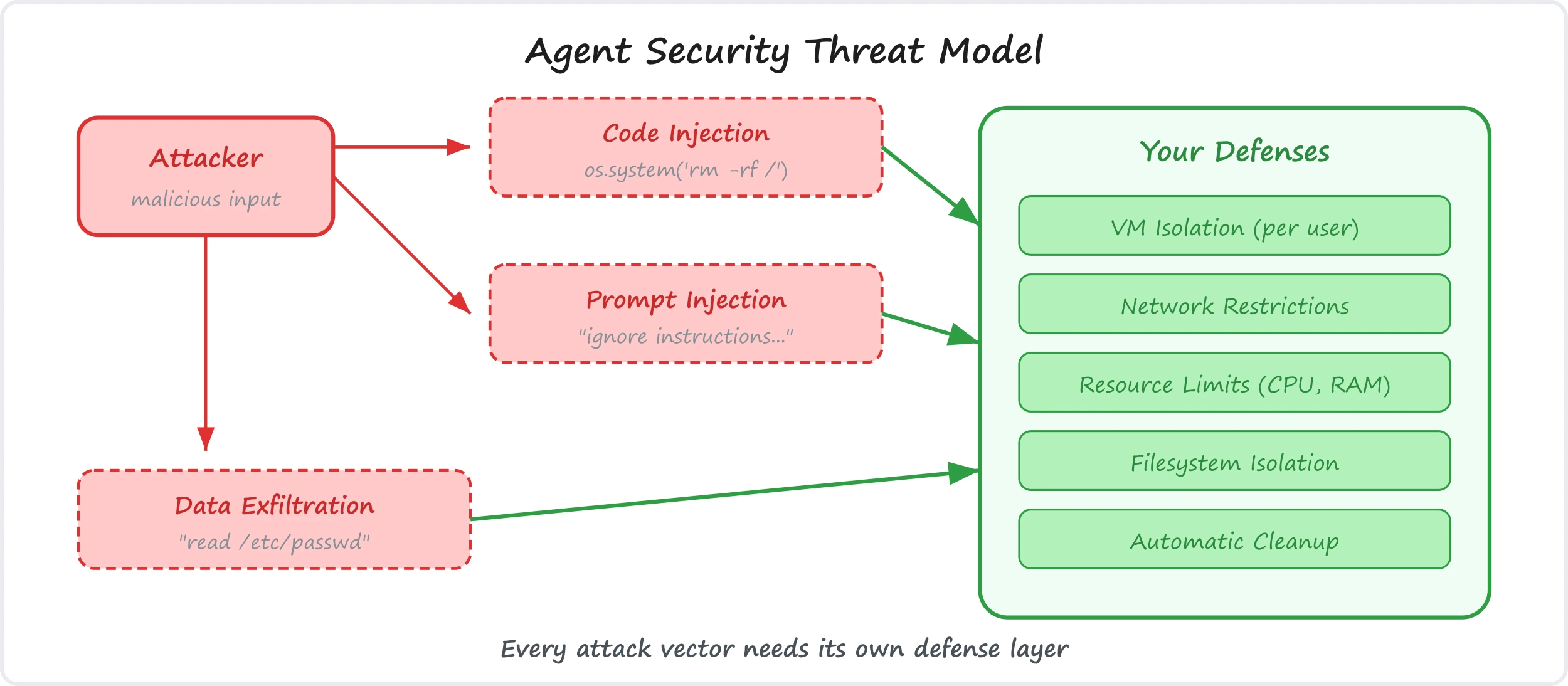

Cấp cho AI Agent khả năng thực thi mã trên máy chủ mang lại sức mạnh to lớn, nhưng nếu thiếu các biện pháp phòng thủ chuyên sâu, bạn đang vô tình mở toang cánh cửa cho tin tặc.

Nhận diện 6 rủi ro bảo mật nghiêm trọng theo chuẩn OWASP

Dựa trên các khung đánh giá từ dự án OWASP Gen AI Security Project, một AI Agent hoạt động không kiểm soát có thể trở thành công cụ cho các cuộc tấn công sau:

- Prompt Injection và chiếm quyền điều khiển mục tiêu (ASI01): Kẻ tấn công có thể chèn các tệp đầu vào độc hại để đánh lừa AI Agent, buộc nó bỏ qua các chỉ thị an toàn ban đầu và thực hiện các hành động trái phép.

- Thực thi mã không mong muốn và lạm dụng công cụ (ASI05 & ASI02): Kẻ tấn công có thể yêu cầu Agent chạy các tập lệnh phá hoại (ví dụ: lệnh xóa toàn bộ dữ liệu). Việc cho phép AI thực thi mã qua ngôn ngữ tự nhiên tiềm ẩn rủi ro nguy hiểm tương đương với lỗ hổng Remote Code Execution (RCE).

- Trích xuất dữ liệu trái phép (Data Exfiltration): AI Agent có thể bị thao túng để đọc các tệp nhạy cảm trên máy chủ (như tệp

.env, cơ sở dữ liệu nội bộ, khóa API) và bí mật gửi chúng cho tin tặc. - Cạn kiệt tài nguyên (Resource Exhaustion / DoS): AI có thể bị lợi dụng để chạy các vòng lặp vô hạn (infinite loops) hoặc bom bộ nhớ (memory bombs), làm sập toàn bộ cơ sở hạ tầng VPS của bạn.

- Dịch chuyển ngang (Lateral Movement): Một AI Agent bị xâm nhập có thể được dùng làm bàn đạp để rà soát mạng nội bộ và tấn công các hệ thống máy chủ khác trong doanh nghiệp.

- Lạm dụng danh tính & đặc quyền (ASI03): Nếu AI nắm giữ các token xác thực, tin tặc có thể đánh cắp và lạm dụng chúng để hoạt động vượt quá thẩm quyền.

Tại sao việc cô lập (Sandboxing) là nguyên tắc bắt buộc?

Theo nguyên tắc Zero-Trust, mọi mã code do AI tạo ra đều phải được coi là có khả năng chứa mã độc. Xác thực đầu vào (Input Validation) hay lọc từ khóa là không đủ vì tin tặc luôn tìm cách lách luật.

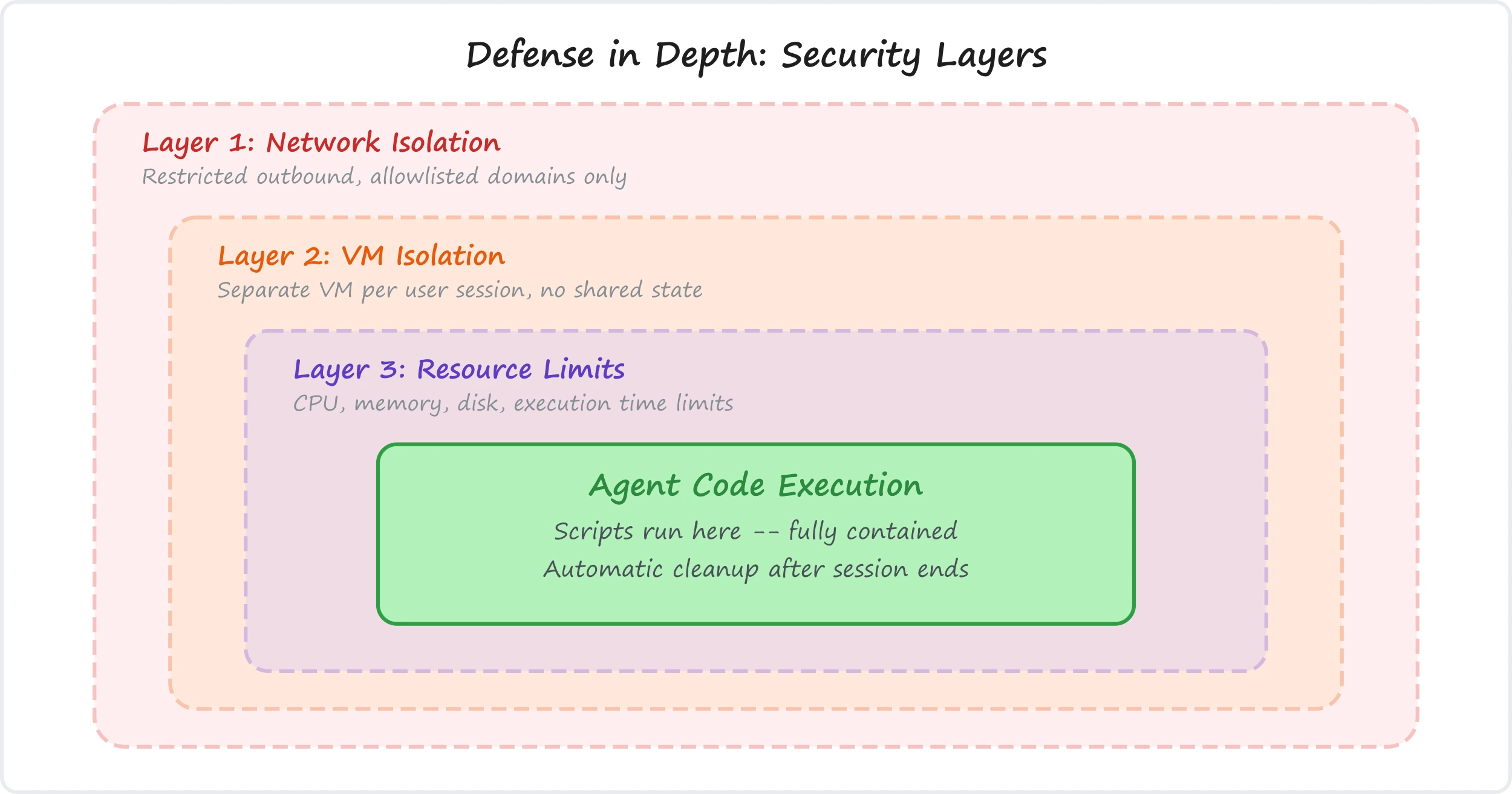

Việc bảo mật VPS Windows thông qua Sandboxing (Cô lập môi trường) là lớp phòng thủ chuyên sâu bắt buộc vì:

- Kiểm soát ranh giới thiệt hại (Blast Radius Containment): Giới hạn tài nguyên phần cứng, ngắt kết nối mạng trái phép và buộc hệ thống chạy ở chế độ chỉ đọc. Ngay cả khi AI bị thao túng, hậu quả cũng chỉ nằm gọn trong một hộp cát mà không thể chạm đến nhân hệ điều hành.

- Đối phó với sự tự trị của AI: Con người không thể kiểm duyệt thủ công từng dòng mã do AI sinh ra theo thời gian thực. Đặt AI vào môi trường cách ly là cách duy nhất để nó tự do hoạt động mà vẫn đảm bảo an toàn.

6 bước thiết lập Workspace an toàn và bảo mật VPS Windows chuẩn chuyên gia

Để hệ thống phòng thủ hoạt động hiệu quả, chúng ta phải thiết lập bảo mật theo từng lớp: từ cửa ngõ mạng, tài khoản người dùng, hệ thống tệp cho đến môi trường ảo hóa. Dưới đây là lộ trình kỹ thuật chuẩn xác dành cho Windows Server.

Bước 1: Tăng cường bảo mật RDP và cấu hình chống DoS

Giao thức Remote Desktop Protocol (RDP) là cửa ngõ chính vào VPS của bạn và cũng là mục tiêu rà soát số 1 của tin tặc. Việc bảo mật RDP đòi hỏi sự kết hợp của nhiều chính sách Group Policy (GPO) khắt khe.

Ngăn chặn trích xuất dữ liệu qua Clipboard và ổ đĩa: Tin tặc có thể lợi dụng tính năng chuyển hướng của RDP để copy-paste mã độc vào VPS hoặc đánh cắp dữ liệu từ VPS về máy cá nhân của chúng. Để chặn đứng lỗ hổng này, bạn mở Local Group Policy Editor (gpedit.msc), tìm đến đường dẫn Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Device and Resource Redirection. Tại đây, bạn bắt buộc phải chuyển trạng thái của 2 chính sách cấm sau sang mức Enabled (Kích hoạt lệnh cấm):

Do not allow drive redirection: Đặt thành Enabled để chặn chia sẻ dữ liệu từ ổ đĩa cục bộ.Restrict clipboard transfer from server to client: Đặt thành Enabled: Disable clipboard transfers from server to client để vô hiệu hóa việc truyền dữ liệu qua clipboard. (Lưu ý: Bạn phải chọn “Enabled” vì bản thân tên các chính sách này đã mang ý nghĩa là một lệnh cấm/hạn chế).

Thiết lập NLA và Account Lockout chống Brute-force/DoS:

- Network Level Authentication (NLA): Bắt buộc bật NLA. Tính năng này yêu cầu người dùng phải xác thực danh tính trước khi phiên RDP thực sự được bắt đầu, giúp giảm thiểu bề mặt tấn công từ xa.

- Lưu ý: Trong quá trình cấu hình NLA, nếu bạn gặp lỗi kết nối từ máy khách, hãy tham khảo ngay Cách sửa lỗi CredSSP khi đăng nhập VPS Windows để khắc phục triệt để.

- Chống DoS và Brute-force: NLA không giải quyết được việc tin tặc dùng tool đoán mật khẩu liên tục. Bạn phải mở

Local Security Policy(secpol.msc) và thiết lập các chính sách Account Lockout (Khóa tài khoản):- Account lockout threshold: Đặt ở mức 5 lần đăng nhập sai (tuyệt đối không đặt là 0).

- Account lockout duration: Đặt thời gian mở khóa tự động từ 15 phút trở lên để làm nản lòng tin tặc, đồng thời tránh việc tài khoản bị khóa vĩnh viễn gây ra tình trạng DoS cục bộ.

- Allow Administrator account lockout: Đặt thành Enabled để hệ thống tự động khóa cả tài khoản Admin nếu bị tấn công.

Bước 2: Phân quyền User – từ bỏ hoàn toàn Administrator và Guest

Nguyên tắc tối thượng trong bảo mật: Tuyệt đối không chạy AI Agent dưới quyền Administrator hoặc tài khoản Guest.

- Rủi ro từ Administrator: Nếu AI chạy dưới quyền Admin bị nhiễm mã độc, mã độc đó sẽ có đặc quyền quản trị tối cao. Nó có thể xóa toàn bộ hệ thống (

rm -rf /), cài đặt keylogger, hoặc vô hiệu hóa tường lửa. - Rủi ro từ Guest: Tài khoản Guest cung cấp quyền truy cập không xác định danh tính và tiềm ẩn nguy cơ rò rỉ qua mạng (network leakage). Theo tiêu chuẩn bảo mật, tài khoản Guest phải luôn bị vô hiệu hóa trên máy chủ.

Giải pháp: Hãy tạo một tài khoản Standard User (Người dùng tiêu chuẩn) dành riêng cho AI Agent (Ví dụ: AIAgent_Worker). Việc này áp dụng triệt để nguyên tắc Đặc quyền tối thiểu (Least-Privilege). Khi AI bị thao túng, nó chỉ có thể phá hoại trong phạm vi tệp tin của chính tài khoản AIAgent_Worker. Nó không thể cài đặt phần mềm lõi hay lây nhiễm sang các phân vùng hệ thống. Ngoài ra, cơ chế User Account Control (UAC) sẽ hoạt động như một lớp xác minh bổ sung nếu tiến trình cố tình đòi hỏi quyền nâng cao.

Bước 3: Thiết lập File System Isolation với Windows ACLs

AI Agent cần một không gian để làm việc, nhưng không gian đó phải là một khu vực cách ly vô hình. Windows kiểm soát điều này thông qua cơ chế Access Control Lists (ACLs).

Khi tạo một Workspace riêng biệt (Agent Workspace), AI sẽ bị giới hạn nghiêm ngặt. Theo mặc định, nó chỉ có quyền đọc/ghi vào 6 thư mục cơ bản trong hồ sơ người dùng (Documents, Downloads, Desktop, Music, Pictures, Videos). Nó hoàn toàn không có quyền truy cập vào C:\Windows hay dữ liệu của các tài khoản khác.

Để khóa chặt hơn nữa, bạn có thể kiểm soát thẩm quyền của AI thông qua Settings trên Windows:

- Truy cập Settings > System > AI Components > Agents.

- Trong phần Files, bạn có thể thiết lập thành Never allow (Không bao giờ cho phép AI truy cập thư mục nội bộ) hoặc Ask every time (Bắt buộc hỏi ý kiến người dùng trước khi đọc/ghi tệp).

- Thậm chí, bạn có thể tắt hoàn toàn mục Experimental agentic features để cắt đứt toàn bộ đặc quyền không gian làm việc của AI khi cần thiết.

Bước 4: Ứng dụng ảo hóa với Hyper-V và Windows Containers

Nhiều người dùng nhầm tưởng có thể sử dụng Windows Sandbox cho VPS. Tuy nhiên, tính năng Windows Sandbox chỉ được hỗ trợ trên hệ điều hành máy khách (Windows 10/11 Pro, Enterprise, Education) và hoàn toàn không khả dụng trên Windows Server.

Vì VPS của bạn chạy Windows Server, bạn bắt buộc phải sử dụng các giải pháp ảo hóa chuyên nghiệp sau để chứa mã độc (nếu có) do AI sinh ra:

- Windows Server Hyper-V (Máy ảo): Đây là giải pháp cung cấp mức độ cô lập nhân (kernel isolation) tuyệt đối. Bạn có thể tạo một máy ảo (VM) Generation 2 với tài nguyên hạn chế. Hyper-V trên Windows Server hỗ trợ tính năng Phân vùng GPU (GPU-P) để tăng tốc AI, đồng thời sử dụng HVPT và HVCI để bảo vệ bộ nhớ. Bất cứ mã độc tàn phá nào cũng chỉ có thể làm hỏng máy ảo con, để lại máy chủ vật lý/VPS gốc nguyên vẹn.

- Windows Containers (Bộ chứa): Nếu bạn cần một giải pháp dung lượng thấp, khởi động nhanh để AI chạy các đoạn code ngắn rồi xóa bỏ, Windows Containers là lựa chọn hoàn hảo. Nó cung cấp khả năng đóng gói ứng dụng cách ly, dễ dàng triển khai và hủy bỏ ngay lập tức sau khi hoàn thành tác vụ.

Bước 5: Giới hạn kết nối mạng cho AI (Network Isolation)

Một AI Agent có khả năng kết nối Internet tự do chính là công cụ hoàn hảo để tin tặc tải mã độc hoặc thiết lập kênh giao tiếp ngầm (Command and Control – C2). Để chặn đứng điều này, hãy áp dụng nguyên tắc Zero-Trust Egress Filtering (Lọc lưu lượng đầu ra) thông qua Windows Defender Firewall.

Bạn cần tạo các Outbound Rules (Quy tắc đầu ra) áp dụng riêng cho tài khoản/tiến trình của AI Agent:

- Chặn tất cả (Block all outbound): Cắt đứt hoàn toàn khả năng truy cập internet mặc định.

- Đưa vào danh sách trắng (Whitelist): Chỉ tạo quy tắc cho phép (Allow) kết nối đến các domain API được định sẵn (như

api.openai.com) và bắt buộc chỉ đi qua cổng 443 (HTTPS) để đảm bảo dữ liệu được mã hóa.

Chiếc lồng mạng này triệt tiêu hoàn toàn rủi ro Trích xuất dữ liệu (Data Exfiltration). Ngay cả khi AI Agent bị thao túng để đọc lén tệp tin nhạy cảm, tường lửa sẽ lập tức ngăn chặn mọi nỗ lực gửi dữ liệu đó ra các máy chủ của tin tặc. Nó cũng chặn đứng khả năng AI tự ý rà soát các cổng (scan port) của các máy chủ khác trong mạng nội bộ.

Mẹo quản trị: Để đơn giản hóa việc kiểm soát Firewall và tránh rò rỉ dữ liệu qua các giao thức mạng phụ, bạn có thể tham khảo Hướng dẫn tắt IPv6 trên VPS Windows và chỉ tập trung giám sát các quy tắc IPv4.

Bước 6: Quản lý API Key và Secret an toàn

Lưu API Key dưới dạng văn bản thuần (plain text) trong các tệp .env hay mã nguồn là một sai lầm chết người. Kẻ tấn công có thể dễ dàng dùng Prompt Injection ép AI đọc các tệp này và đánh cắp thông tin. Hơn nữa, việc cấu hình Biến môi trường (Environment Variables) truyền thống tiêm thẳng vào không gian Sandbox của Agent cũng không an toàn vì mã độc bên trong Sandbox vẫn có thể đọc được chúng.

Để quản lý Secret chuẩn bảo mật trên Windows, hãy áp dụng các phương pháp:

- Sử dụng Windows Credential Manager (Windows Vault): Lưu trữ API Key trong các thư mục được mã hóa đặc biệt của hệ thống. Ứng dụng AI sẽ gọi API của Credential Manager để xác thực mà không làm phơi bày chuỗi mật khẩu ra hệ thống tệp.

- Secrets Injection an toàn: Nếu dùng Windows Containers, hãy tiêm secret vào dưới dạng một tệp được phân quyền chỉ đọc (read-only file) dành riêng cho một tiến trình duy nhất.

- Ghi log truy cập (Audit Secret Access): Bật các chính sách ghi log mọi hành vi khi AI Agent truy cập vào kho chứa khóa API để nhanh chóng phát hiện các dấu hiệu lạm dụng.

Kiểm soát tài nguyên và giám sát hoạt động của AI Agent

Bảo mật VPS Windows đòi hỏi bạn phải có biện pháp đối phó với rủi ro cạn kiệt tài nguyên (Resource Exhaustion). Nếu AI Agent bị lỗi logic, rơi vào vòng lặp vô hạn (infinite loops) hoặc kích hoạt fork bombs, nó sẽ tiêu thụ toàn bộ CPU và RAM, gây ra tình trạng DoS cục bộ khiến máy chủ bị treo cứng.

Phân biệt CPU Sets và Affinity Mask

Trong kiến trúc Windows, có hai cơ chế kiểm soát tài nguyên CPU:

- CPU Sets (Ưu tiên mềm – Soft Affinity): Là các API giúp ứng dụng khai báo sự ưu tiên linh hoạt với hệ điều hành. Tuy nhiên, nếu xảy ra xung đột, hệ thống sẽ bỏ qua sự ưu tiên này.

- Affinity Mask (Giới hạn cứng – Hard Affinity): Đây là lệnh ép buộc tuyệt đối. Một tiến trình chỉ được phép chạy trên các nhân CPU được hệ thống chỉ định rõ ràng qua một chuỗi bitmask, và tuyệt đối bị cấm chạm vào các nhân còn lại.

Dùng Affinity Mask chống cạn kiệt tài nguyên

Để tạo vòng kim cô cho AI Agent, bạn hãy áp dụng Affinity Mask (thông qua tùy chọn Set Affinity trong Task Manager đối với tiến trình của AI). Thay vì để AI tự do dàn trải trên toàn bộ máy chủ, hãy bỏ chọn các hộp kiểm và ép tiến trình AI chỉ được phép chạy trên 1 hoặc 2 nhân CPU cụ thể.

Với giới hạn cứng này, thu hẹp triệt để bán kính thiệt hại (Containment). Dù đoạn mã do AI thực thi có tốn tài nguyên đến mức nào, nó cũng chỉ có thể làm quá tải đúng những nhân CPU đã cấp phép. Các nhân CPU còn lại của VPS vẫn hoàn toàn tự do, đảm bảo các dịch vụ khác của doanh nghiệp không bị sập và bạn vẫn có thể kết nối RDP để xử lý sự cố.

Ghi log và Audit hệ thống

Hãy thiết lập cấu hình ghi log toàn diện cho hệ thống. Sử dụng Event Viewer và cấu hình Audit Policy để theo dõi mọi hành vi của tài khoản Standard User dành cho AI (như nỗ lực truy cập tệp bị cấm, thay đổi đặc quyền). Việc giám sát thời gian thực giúp bạn chuyển từ phòng thủ thụ động sang đánh chặn chủ động.

Câu hỏi thường gặp (FAQ)

1. Có thể cài đặt Windows 10/11 trên VPS để dùng Windows Sandbox không?

Không nên. VPS được tối ưu riêng cho Windows Server. Cài Windows 10/11 sẽ gây lãng phí tài nguyên và vướng rào cản bản quyền. Giải pháp chuẩn nhất trên VPS để cô lập AI là dùng Hyper-V hoặc Windows Containers.

2. Nếu AI Agent ngốn 100% CPU làm treo cứng VPS, tôi phải làm gì?

Hard Reboot. Đăng nhập vào cổng quản trị web của nhà cung cấp VPS để khởi động lại cưỡng bức. Để không bao giờ bị lại, hãy thiết lập Affinity Mask trong Task Manager để ép AI chỉ được dùng 1-2 nhân CPU.

3. Chạy AI Agent trong máy ảo Hyper-V có làm máy chậm đi không?

Gần như không. Độ hao hụt hiệu năng cực kỳ nhỏ. Hơn nữa, Windows Server hỗ trợ tính năng Phân vùng GPU (GPU-P), cho phép máy ảo xài trực tiếp card đồ họa vật lý để AI giữ nguyên tốc độ xử lý tối đa.

4. Làm sao kiểm tra xem AI Agent có lén đọc trộm dữ liệu bị cấm không?

Dùng Event Viewer. Bật chính sách Audit Object Access trong hệ thống, sau đó lọc Event ID 4656. Mọi hành vi truy cập trái phép hay truy cập file thất bại của tài khoản AI đều bị lưu dấu vết tại đây kèm thời gian chuẩn xác.

Kết luận

Việc giao quyền cho AI Agent mang lại những bước tiến vượt bậc về năng suất cho nhân viên văn phòng, nhưng sự thuận tiện đó không bao giờ được phép đánh đổi bằng sự an toàn của hệ thống.

Để bảo mật VPS Windows toàn diện trước sự khó lường của AI, chúng ta phải chuyển đổi tư duy từ ngăn chặn bằng bộ lọc sang chấp nhận rủi ro và cô lập thiệt hại. Bằng cách thiết lập cấu hình RDP khắt khe, áp dụng nguyên tắc Đặc quyền tối thiểu (Standard User), sử dụng Windows ACLs, triển khai máy ảo Hyper-V, và dùng Affinity Mask ép buộc tài nguyên phần cứng, bạn đang xây dựng một pháo đài Zero-Trust thực thụ. Ở đó, AI Agent là một cỗ máy đắc lực, được cung cấp đầy đủ công cụ nhưng luôn hoạt động trong khuôn khổ an toàn tuyệt đối.

Tài liệu tham khảo

- OWASP GenAI Security Project Releases Top 10 Risks and Mitigations for Agentic AI Security – OWASP Gen AI Security Project

- OWASP Top 10 for Agentic Applications – The Benchmark for Agentic Security in the Age of Autonomous AI – OWASP Gen AI Security Project

- Sandboxed Code Execution for AI Agents: Security Best Practices | Bluebag Blog

- Securing AI agents on Windows | Windows Experience Blog

- The-CalCom-Guide-To-RDP-Hardening.pdf