Trong bối cảnh internet ngày càng phức tạp, nhu cầu về bảo mật, ẩn danh khi duyệt web và vượt qua các rào cản địa lý là rất lớn. Nhiều người tìm đến các dịch vụ proxy công cộng hoặc giá rẻ, nhưng chúng thường đi kèm với rủi ro về tốc độ, sự ổn định và đáng lo ngại nhất là bảo mật dữ liệu.

Một giải pháp thay thế mạnh mẽ là tự xây dựng máy chủ proxy của riêng bạn. Squid là một phần mềm mã nguồn mở, cực kỳ ổn định và mạnh mẽ, có thể biến một VPS (Máy chủ ảo cá nhân) bình thường thành một cổng kết nối internet riêng tư và an toàn.

Thay vì trả phí hàng tháng cho các dịch vụ không rõ nguồn gốc, việc tạo proxy cá nhân bằng VPS giúp bạn kiểm soát hoàn toàn dữ liệu. Bạn có toàn quyền quyết định ai được truy cập, giám sát mọi hoạt động và đảm bảo không ai đang theo dõi lịch sử duyệt web của bạn.

Bài viết này sẽ cung cấp hướng dẫn cài Squid chi tiết. Chúng tôi sẽ chỉ cho bạn từng bước cách setup Proxy Server trên VPS chạy hệ điều hành Ubuntu hoặc CentOS, đảm bảo an toàn, bảo mật và hiệu quả.

Lợi ích của việc tự setup Proxy Server trên VPS là gì?

Câu hỏi đầu tiên nhiều người đặt ra là: “Tại sao tôi phải tự cài đặt trong khi có thể thuê?” Việc setup Proxy Server trên VPS mang lại bốn lợi ích chính mà các dịch vụ thuê ngoài khó có thể so sánh được.

Toàn quyền kiểm soát và bảo mật

Đây là lợi ích lớn nhất. Khi bạn tự vận hành proxy, bạn biết chắc chắn rằng không ai khác đang theo dõi hoặc ghi lại lịch sử duyệt web của mình. Dữ liệu của bạn không đi qua máy chủ của bên thứ ba, loại bỏ nguy cơ bị bán thông tin.

Tiết kiệm chi phí dài hạn

Các dịch vụ proxy dân cư hoặc proxy 4G chất lượng cao rất đắt đỏ. Với chỉ một VPS giá rẻ, bạn có thể tạo ra một proxy cá nhân hiệu suất cao. Chi phí duy trì VPS hàng tháng thường rẻ hơn nhiều so với việc đăng ký các gói proxy chuyên dụng.

Hiệu suất và tốc độ vượt trội

Proxy công cộng hay dịch vụ giá rẻ thường bị quá tải do có quá nhiều người dùng chung. Điều này dẫn đến tốc độ chậm và kết nối không ổn định. Proxy cá nhân của bạn chỉ phục vụ một mình bạn, đảm bảo tốc độ tối đa mà đường truyền VPS cho phép.

Linh hoạt và tùy biến

Bạn có thể tùy chỉnh proxy theo mọi nhu cầu: chặn website (chúng ta sẽ nói ở Bước 6), lọc nội dung, hoặc thiết lập các quy tắc truy cập phức tạp. Bạn không bị giới hạn bởi các gói dịch vụ của nhà cung cấp.

Hiểu nhanh các khái niệm (ACL, Auth Helper)

Trước khi đi vào dòng lệnh, chúng ta cần làm rõ một vài thuật ngữ kỹ thuật. Hiểu rõ chúng sẽ giúp bạn dễ dàng tùy chỉnh và khắc phục sự cố sau này.

Bài viết này tập trung vào việc cài đặt Forward Proxy (proxy xuôi), nơi người dùng chủ động trỏ trình duyệt vào Squid để ẩn danh. Tuy nhiên, Squid còn hai chế độ hoạt động mạnh mẽ khác là Cấu hình Squid Caching Proxy làm Web Accelerator (proxy ngược để tăng tốc website) và Cấu hình Squid Transparent Proxy (proxy trong suốt) để tự động bắt traffic mạng.

ACL (Access Control List) là gì?

Bạn có thể hình dung ACL như một danh sách khách mời (guest list) do bảo vệ giữ. Nó là một tập hợp các quy tắc bạn đặt ra để kiểm soát truy cập trong Squid.

Ví dụ, bạn có thể tạo một ACL tên NguoiDungHopLe bao gồm danh sách người dùng có mật khẩu, hoặc một ACL tên IPVanPhong chỉ bao gồm dải IP của văn phòng bạn. Sau đó, bạn dùng các quy tắc http_access để “CHO PHÉP” hoặc “TỪ CHỐI” các ACL này.

Auth Helper (Trình trợ giúp xác thực) là gì?

Nhiều người lầm tưởng Squid tự mình đọc và giải mã file mật khẩu. Thực tế không phải vậy. Squid được thiết kế để ủy thác (delegate) toàn bộ logic xác thực cho một tiến trình bên ngoài, gọi là “Auth Helper”.

Khi bạn nhập mật khẩu, Squid nhận thông tin và chuyển nó (qua stdin) cho một helper (ví dụ: basic_ncsa_auth). Helper này sẽ tự làm việc với file mật khẩu, sau đó chỉ trả lời “OK” (đúng) hoặc “ERR” (sai) cho Squid (qua stdout). Hiểu điều này rất quan trọng để khắc phục lỗi.

Chuẩn bị cần thiết

Quá trình cài đặt khá đơn giản, nhưng bạn cần đảm bảo có đủ các yếu tố sau:

- Một VPS đang hoạt động: Bạn cần một máy chủ ảo chạy một trong các hệ điều hành phổ biến như Ubuntu (20.04, 22.04) hoặc CentOS (7, 8+).

- Quyền truy cập Root hoặc Sudo: Bạn cần quyền quản trị cao nhất để cài đặt phần mềm và chỉnh sửa file cấu hình hệ thống.

- Trình kết nối SSH: Sử dụng Terminal (trên macOS/Linux) hoặc PuTTY (trên Windows) để đăng nhập vào VPS qua dòng lệnh.

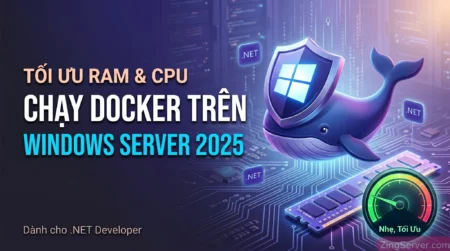

Bước 1: Cài đặt Squid trên VPS

Bước đầu tiên là cài đặt gói phần mềm Squid từ kho lưu trữ chính thức của hệ điều hành. Luôn luôn cập nhật hệ thống của bạn trước khi cài đặt bất cứ thứ gì mới.

Chúng tôi đã tổng hợp các lệnh cần thiết cho cả hai hệ điều hành trong bảng dưới đây để bạn tiện theo dõi:

| Tác vụ | Lệnh trên Ubuntu (20.04/22.04) | Lệnh trên CentOS (7/8+) |

| Cập nhật hệ thống | sudo apt update && sudo apt upgrade -y |

sudo yum update -y (hoặc dnf) |

| Cài đặt Squid | sudo apt install squid -y |

sudo yum install squid -y |

| Khởi động Squid | sudo systemctl start squid |

sudo systemctl start squid |

| Bật khởi động cùng hệ thống | sudo systemctl enable squid |

sudo systemctl enable squid |

| Kiểm tra trạng thái | sudo systemctl status squid |

sudo systemctl status squid |

Sau khi chạy các lệnh trên, dịch vụ Squid của bạn đã được cài đặt và đang chạy. Bạn có thể xác minh bằng lệnh status. Tuy nhiên, nó chưa sẵn sàng để sử dụng an toàn.

Bước 2: Cấu hình Squid cơ bản

Đây là phần quan trọng nhất. Chúng ta cần chỉnh sửa file cấu hình chính của Squid để biến nó từ một proxy mở (ai cũng dùng được) thành proxy riêng tư.

File cấu hình chính nằm tại /etc/squid/squid.conf. File này rất lớn (hơn 5000 dòng), nhưng bạn chỉ cần quan tâm đến một vài dòng cụ thể.

Sao lưu file cấu hình gốc

Không bao giờ chỉnh sửa file cấu hình mà không sao lưu. Nếu bạn làm sai, bạn luôn có thể khôi phục lại.

sudo cp /etc/squid/squid.conf /etc/squid/squid.conf.bak

Mở và chỉnh sửa file

Chúng ta sẽ sử dụng trình soạn thảo nano vì nó thân thiện với người mới.

sudo nano /etc/squid/squid.confBên trong nano, bạn có thể sử dụng Ctrl + W để tìm kiếm văn bản.

Thay đổi cổng (Port) mặc định

Squid mặc định chạy trên cổng 3128. Đây là cổng rất nổi tiếng và bị các bot quét liên tục trên internet. Chúng ta phải đổi nó sang một cổng khác (ví dụ: 8080, 8899, 3122) để tránh bị phát hiện.

- Nhấn

Ctrl + Wvà gõhttp_port 3128. - Bạn sẽ thấy dòng

http_port 3128. - Hãy thay đổi nó thành cổng bạn muốn.

Ví dụ:

# Thay doi dong nay

http_port 8080Đảm bảo quy tắc “chặn tất cả”

Squid xử lý các quy tắc ACL theo thứ tự từ trên xuống dưới. Nguyên tắc an toàn vàng là: “Chặn tất cả trước, sau đó chỉ cho phép những gì bạn muốn.”

Bạn cần cuộn xuống phần http_access. Hãy đảm bảo rằng dòng http_access deny all tồn tại và nằm ở cuối cùng của khối http_access. Dòng này đảm bảo rằng bất kỳ ai không khớp với các quy tắc “cho phép” (chúng ta sẽ thêm ở bước 3) đều sẽ bị chặn.

# ... cac quy tac http_access khac ...

# Dam bao dong nay o cuoi cung

http_access deny allBước 3: Thiết lập 2 phương thức truy cập Private

Đây là lúc chúng ta mở proxy cho chính mình. Có hai cách phổ biến: dùng Username/Password (bảo mật, linh hoạt) hoặc dùng IP tĩnh (đơn giản, nếu bạn có IP cố định).

Cách 1: Xác thực bằng Username/Password (Khuyên dùng)

Đây là phương pháp tốt nhất. Bạn có thể truy cập proxy từ bất kỳ đâu (công ty, nhà, quán cà phê) miễn là bạn có mật khẩu.

⚠️ CẢNH BÁO BẢO MẬT: Basic Auth truyền mật khẩu ở dạng “Cleartext”

Phương thức “Basic Authentication” mà chúng ta sắp cấu hình (dùng htpasswd) KHÔNG mã hóa mật khẩu của bạn khi truyền đi. Nó chỉ mã hóa dạng Base64, vốn chỉ là mã hóa nhị phân-sang-văn bản và có thể bị giải mã ngay lập tức.

Điều này có nghĩa là mật khẩu của bạn về cơ bản là “văn bản rõ” (cleartext) giữa trình duyệt và proxy. Tuyệt đối KHÔNG sử dụng mật khẩu quan trọng (email, ngân hàng) cho proxy này. Hãy tạo một mật khẩu mới, riêng biệt.

1. Cài đặt htpasswd

Chúng ta cần công cụ htpasswd (từ Apache) để tạo file mật khẩu.

- Trên Ubuntu:

sudo apt install apache2-utils -y - Trên CentOS:

sudo yum install httpd-tools -y

2. Tạo file mật khẩu và user đầu tiên

Lệnh sau sẽ tạo file /etc/squid/passwd (với cờ -c) và thêm proxy_user_1 vào đó. Bạn sẽ được nhắc nhập mật khẩu cho user này.

# Thay 'proxy_user_1' bang ten ban muon

sudo htpasswd -c /etc/squid/passwd proxy_user_1Để thêm người dùng thứ hai, thứ ba… bạn hãy bỏ cờ -c (vì file đã tồn tại):

sudo htpasswd /etc/squid/passwd proxy_user_23. (BẮT BUỘC) Bảo mật file mật khẩu

Đây là bước cực kỳ quan trọng mà nhiều hướng dẫn bỏ qua. Tiến trình Squid chạy dưới một user đặc biệt (thường là proxy trên Ubuntu hoặc squid trên CentOS). User này cần quyền đọc file mật khẩu bạn vừa tạo.

Chúng ta cũng sẽ khóa quyền file (chmod 640) để chỉ root và group squid/proxy mới có thể đọc, user khác trên hệ thống không thể xem được.

- Trên Ubuntu:

sudo chown proxy: /etc/squid/passwd sudo chmod 640 /etc/squid/passwd - Trên CentOS:

sudo chown squid: /etc/squid/passwd sudo chmod 640 /etc/squid/passwd

4. Cấu hình squid.conf

Mở lại file cấu hình: sudo nano /etc/squid/squid.conf.

Tìm đến dòng http_access deny all mà bạn đã kiểm tra ở Bước 2. Hãy dán đoạn mã sau NGAY TRƯỚC dòng http_access deny all đó.

# --- Xac thuc User/Pass ---

# Chon dung duong dan 'basic_ncsa_auth' cho He dieu hanh

# Thuong la /usr/lib/squid/ tren Ubuntu

auth_param basic program /usr/lib/squid/basic_ncsa_auth /etc/squid/passwd

# Thuong la /usr/lib64/squid/ tren CentOS (bo comment # o dau dong nay neu dung CentOS)

# auth_param basic program /usr/lib64/squid/basic_ncsa_auth /etc/squid/passwd

# Thong diep hien thi tren trinh duyet

auth_param basic realm "Proxy ca nhan, vui long xac thuc"

# Tao mot ACL ten la 'authenticated' cho bat ky ai xac thuc thanh cong

acl authenticated proxy_auth REQUIRED

# Cho phep nhung ai thuoc ACL 'authenticated' truy cap

http_access allow authenticated

# --- Ket thuc xac thuc ---

# Dong nay phai luon nam o cuoi cung

http_access deny allLưu ý: Hãy đảm bảo bạn chỉ kích hoạt một dòng auth_param basic program... (không có dấu # ở đầu) phù hợp với hệ điều hành của mình.

Cách 2: Lọc truy cập theo địa chỉ IP (Whitelist IP)

Phương pháp này hữu ích nếu bạn có IP tĩnh ở nhà hoặc văn phòng và không muốn nhập mật khẩu.

1. Tạo file Whitelist IP

Tạo một file văn bản mới để chứa các IP được phép:

sudo nano /etc/squid/allowed_ips.txtBên trong file, nhập các địa chỉ IP của bạn, mỗi IP một dòng.

1.2.3.4 # IP van phong

5.6.7.8 # IP nha2. Cấu hình squid.conf

Mở file sudo nano /etc/squid/squid.conf. Tương tự như Cách 1, dán đoạn mã này NGAY TRƯỚC dòng http_access deny all.

# --- Xac thuc IP Whitelist ---

# Tao mot ACL ten 'allowed_ips' doc tu file

acl allowed_ips src "/etc/squid/allowed_ips.txt"

# Cho phep cac IP trong ACL 'allowed_ips' truy cap

http_access allow allowed_ips

# --- Ket thuc xac thuc IP ---

# Dong nay phai luon nam o cuoi cung

http_access deny allSau khi hoàn thành Bước 3 (chọn 1 trong 2 cách), hãy lưu file và thoát nano (Nhấn Ctrl + X, sau đó Y, rồi Enter).

Bước 4: Tăng cường ẩn danh (Tùy chọn)

Theo mặc định, Squid có thể gửi kèm một số tiêu đề (header) trong yêu cầu của bạn, ví dụ như X-Forwarded-For (tiết lộ IP gốc của bạn) hoặc Via (cho biết bạn đang dùng proxy Squid).

Để tăng tính ẩn danh, bạn có thể yêu cầu Squid xóa các tiêu đề này. Mở file squid.conf và thêm đoạn mã sau vào bất kỳ đâu (thường là gần đầu file cho dễ quản lý).

# --- Tang cuong an danh ---

via off

forwarded_for delete

request_header_access X-Forwarded-For deny all

request_header_access From deny all

request_header_access Referer deny all

# --- Ket thuc an danh ---Lưu và thoát file.

Bước 5: Mở Firewall, khởi động và kiểm tra

Chúng ta đã gần hoàn tất. Giờ là lúc áp dụng tất cả thay đổi và cho phép kết nối từ bên ngoài.

Mở cổng trên Firewall (UFW – Ubuntu)

Nếu bạn dùng Ubuntu, bạn cần mở cổng proxy (ví dụ: 8080) trên UFW.

# Thay '8080' bang cong cua ban

sudo ufw allow 8080/tcp

# Kich hoat UFW neu ban chua bat

sudo ufw enable

# Kiem tra trang thai

sudo ufw statusMở cổng trên Firewall (Firewalld – CentOS)

Nếu bạn dùng CentOS, bạn cần mở cổng proxy (ví dụ: 8080) trên Firewalld.

# Thay '8080' bang cong cua ban

sudo firewall-cmd --permanent --add-port=8080/tcp

# Tai lai firewall de ap dung

sudo firewall-cmd --reload(BẮT BUỘC) Cấu hình SELinux cho CentOS

Đây là bước bắt buộc nếu bạn dùng CentOS (hoặc RHEL, Rocky Linux) và đã đổi cổng proxy. SELinux là một lớp bảo mật tăng cường, mặc định nó không cho phép dịch vụ squid kết nối với các cổng mạng không chuẩn (như cổng 8080 bạn tự đặt).

Chúng ta cần “dạy” SELinux rằng cổng 8080 là một cổng hợp lệ cho Squid.

# Cai dat cong cu 'semanage' neu chua co

sudo yum install -y policycoreutils-python-utils

# Cho phep Squid su dung cong 8080 (thay 8080 bang cong cua ban)

sudo semanage port -a -t squid_port_t -p tcp 8080Nếu không thực hiện bước này, Squid của bạn sẽ chạy nhưng bạn sẽ không bao giờ kết nối được (lỗi “Connection Timed Out”).

Kiểm tra cú pháp và khởi động lại

Luôn kiểm tra file cấu hình trước khi khởi động lại để đảm bảo không có lỗi cú pháp.

sudo squid -k parseNếu lệnh này không báo lỗi gì (im lặng là vàng), file của bạn đã ổn. Giờ hãy khởi động lại Squid để áp dụng tất cả thay đổi:

sudo systemctl restart squidKiểm tra hoạt động

Cách tốt nhất để kiểm tra là từ máy tính cá nhân của bạn (local). Mở Terminal (macOS/Linux) hoặc CMD (Windows) và chạy lệnh curl sau.

Hãy thay thế các giá trị cho đúng với thiết lập của bạn:

# Cu phap: curl -x http://[USER]:[PASSWORD]@[IP_VPS]:[PORT] [URL_KIEM_TRA]

# Vi du:

curl -x http://proxy_user_1:[email protected]:8080 http://ipinfo.io/ipNếu lệnh chạy thành công và trả về đúng địa chỉ IP của VPS (123.45.67.89), xin chúc mừng, proxy của bạn đã hoạt động hoàn hảo!

Bạn cũng có thể cấu hình proxy này trên trình duyệt (Firefox, Chrome). Khi trình duyệt truy cập web, nó sẽ hiện một cửa sổ pop-up yêu cầu Tên người dùng và Mật khẩu bạn đã tạo ở Bước 3.

Bước 6 (Tùy chọn): Cách chặn Website bằng Squid

Một trong những lợi ích lớn nhất của proxy cá nhân là khả năng lọc nội dung. Bạn có thể dễ dàng chặn các website không mong muốn (quảng cáo, mạng xã hội…).

Tạo file chứa danh sách đen (Blacklist)

sudo nano /etc/squid/blocked_sites.txtBên trong file, nhập các tên miền bạn muốn chặn, mỗi tên miền một dòng. Dấu chấm (.) ở đầu có nghĩa là chặn tất cả các tên miền phụ (subdomain).

.facebook.com

.tiktok.com

.twitter.com

.bad-ads-site.comCấu hình squid.conf

Mở file sudo nano /etc/squid/squid.conf. Bạn cần thêm 2 dòng: một dòng định nghĩa ACL mới và một dòng từ chối ACL đó.

Quan trọng: Các dòng này phải được đặt ở vị trí hợp lý. Hãy đặt chúng ngay trước dòng http_access allow authenticated của bạn.

# --- Cau hinh chan website ---

acl blocked_sites dstdomain "/etc/squid/blocked_sites.txt"

http_access deny blocked_sites

# --- Ket thuc chan website ---

# Cac quy tac truy cap cua ban (da co tu Buoc 3)

acl authenticated proxy_auth REQUIRED

http_access allow authenticatedKhởi động lại Squid

sudo systemctl restart squidBây giờ, nếu bạn thử truy cập facebook.com qua proxy, bạn sẽ nhận được trang báo lỗi “Access Denied”.

Khắc phục sự cố thường gặp (Troubleshooting)

Đôi khi mọi thứ không diễn ra suôn sẻ. Dưới đây là 4 sự cố phổ biến nhất và cách khắc phục chúng.

Lỗi “Access Denied” (407 Authentication Required)

Đây là lỗi phổ biến nhất. Bạn đã kết nối được với proxy, nhưng Squid từ chối yêu cầu của bạn.

- Nguyên nhân 1 (Phổ biến): Sai thứ tự ACL. Quy tắc

http_access deny allcủa bạn đang chạy trước quy tắchttp_access allow authenticated.- Giải pháp: Đảm bảo dòng

http_access allow authenticated(hoặcallow allowed_ips) nằm TRƯỚC dònghttp_access deny all.

- Giải pháp: Đảm bảo dòng

- Nguyên nhân 2 (Rất phổ biến): Sai quyền file

passwd. Squid không thể đọc file mật khẩu.- Giải pháp: Chạy lại lệnh

chownvàchmodở Bước 3, Cách 1, Mục 3.

- Giải pháp: Chạy lại lệnh

Lỗi “Không thể kết nối” (Connection Timed Out)

Trình duyệt của bạn thậm chí không thể kết nối được với proxy.

- Nguyên nhân 1: Firewall trên VPS đang chặn cổng.

- Giải pháp: Kiểm tra kỹ Bước 5, đảm bảo bạn đã mở đúng cổng (ví dụ:

8080) trên UFW (Ubuntu) hoặc Firewalld (CentOS).

- Giải pháp: Kiểm tra kỹ Bước 5, đảm bảo bạn đã mở đúng cổng (ví dụ:

- Nguyên nhân 2 (CentOS): Bạn chưa cấu hình SELinux.

- Giải pháp: Xem lại Bước 5, Mục 3 và chạy lệnh

semanage portđể cho phép cổng mới.

- Giải pháp: Xem lại Bước 5, Mục 3 và chạy lệnh

- Nguyên nhân 3: Dịch vụ Squid không chạy (do lỗi cấu hình).

- Giải pháp: Chạy

sudo systemctl status squidđể xem trạng thái. Nếu “failed”, hãy chạysudo squid -k parseđể tìm lỗi cú pháp.

- Giải pháp: Chạy

Lỗi sai đường dẫn Auth Helper

Khi khởi động lại Squid, bạn thấy lỗi “FATAL: basic_ncsa_auth helper… cannot be started”.

- Nguyên nhân: Đường dẫn

auth_param basic programtrongsquid.confbị sai. Đường dẫn này khác nhau giữa Ubuntu và CentOS 64-bit.- Giải pháp: Tự tìm đường dẫn chính xác trên hệ thống của bạn bằng lệnh:

sudo find / -name basic_ncsa_auth - Lệnh này sẽ trả về đường dẫn đúng (ví dụ:

/usr/lib64/squid/basic_ncsa_auth). Hãy sao chép và dán đường dẫn này vào filesquid.conf.

- Giải pháp: Tự tìm đường dẫn chính xác trên hệ thống của bạn bằng lệnh:

Lỗi “Cổng không được phép” (Port not allowed)

Bạn có thể duyệt web (cổng 80, 443) bình thường, nhưng một ứng dụng (game, tool) chạy ở cổng lạ (ví dụ: 8443) thì bị chặn.

- Nguyên nhân: Squid có một ACL tên là

Safe_ports(Cổng an toàn). Mặc định, nó có quy tắchttp_access deny !Safe_portsđể chặn mọi cổng không nằm trong danh sách an toàn.- Giải pháp: Mở file

squid.conf, tìm đến khốiacl Safe_ports ...và thêm cổng của bạn vào:acl Safe_ports port 8443 # Them cong cua ban vao day - Khởi động lại Squid để áp dụng.

- Giải pháp: Mở file

Kết luận

Chúc mừng! Bạn vừa hoàn thành việc setup Proxy Server trên VPS bằng Squid. Bạn không chỉ sở hữu một công cụ mạnh mẽ để bảo vệ quyền riêng tư và vượt qua các rào cản, mà còn tích lũy được kinh nghiệm quản trị hệ thống quý giá. Từ đây, bạn có toàn quyền kiểm soát kết nối internet của mình một cách an toàn và hiệu quả.

Bạn đã làm chủ được cài đặt Forward Proxy cơ bản. Nếu bạn muốn nâng tầm hệ thống của mình, hãy khám phá các bài viết nâng cao của chúng tôi:

- Tăng tốc website: Học cách dùng Squid làm proxy ngược với bài Cấu hình Squid Caching Proxy làm Web Accelerator (Hướng dẫn tăng tốc website).

- Quản lý doanh nghiệp: Chuyển từ

htpasswdsang xác thực tập trung với Hướng dẫn tích hợp Squid với Active Directory: Cấu hình xác thực LDAP. - Kiểm soát mạng: Tự động bắt traffic của client mà không cần cấu hình với Cấu hình Squid Transparent Proxy trên VPS Linux (Xử lý HTTP/HTTPS).

Để bắt đầu dự án proxy cá nhân của mình, bước đầu tiên là chọn một VPS ổn định, tốc độ cao. Nếu bạn đang tìm kiếm một nhà cung cấp uy tín, hãy tham khảo các gói dịch vụ VPS Linux chất lượng cao của chúng tôi để có nền tảng tốt nhất.